你結識的高淨值客戶恐為朝鮮駭客僱傭兵

Drift Protocol 遭朝鮮資助駭客組織 UNC4736 侵襲:2.85 億美元失竊,跨半年社交工程攻擊揭密

原文作者:Nicky,Foresight News

攻擊歸因確認:與 Radiant Capital 事件同源,指向朝鮮國家支持組織 UNC4736

Drift Protocol 近日發布攻擊事件最終調查報告,確認本次入侵與 2024 年 10 月 Radiant Capital 駭客事件由同一威脅行為者執行。安全巨擘 Mandiant 已將 Radiant 攻擊明確歸因於 UNC4736——一個隸屬朝鮮偵察總局(RGB)、長期針對加密貨幣與金融科技領域的高階APT組織,亦稱 AppleJeus 或 Citrine Sleet。

鏈上資金流向分析顯示,用於策劃及測試本次 Drift 攻擊的資金,可直接追溯至 Radiant 事件相關錢包;操作層面亦發現高度一致的偽裝手法、身份構建模式與社工話術,進一步佐證雙事件為同一集群所為。

損失規模與波及範圍:2.85 億美元 ETH 失竊,20 個協議受牽連

截至調查時點,駭客已累計控制 130,293 枚 ETH,按當時市價折合約 2.66 億美元;後續追蹤顯示總損失達 2.85 億美元。事件波及廣泛,共影響 20 個協議生態夥伴,包括 Prime Numbers Fi(預估損失逾 1,000 萬美元)、Gauntlet(約 640 萬美元)、Neutral Trade(約 367 萬美元)、Elemental DeFi(約 290 萬美元)等。Elemental DeFi 已公開表示,期望從 Drift 獲得部分賠償支援。

攻擊手法揭秘:長達六個月的精密社會工程,線下面談 + 代碼供應鏈投毒

Drift 指出,此次攻擊並非技術漏洞突襲,而是一場歷時六個月的深度定向滲透行動:

- 階段一(2025 年秋):一群自稱「量化交易公司」人士,於多場國際加密盛會中主動接觸 Drift 核心貢獻者,包括 Korea Blockchain Week 2025(首爾,9 月 22–28 日)、TOKEN2049 Singapore(新加坡,10 月 1–2 日)、Binance Blockchain Week Dubai 2025(迪拜,10 月 30–31 日)及 Solana Breakpoint Dubai(迪拜,11 月 20–21 日)。

- 階段二(2025 年 12 月–2026 年 1 月):該團隊正式在 Drift 啟用生態金庫,填寫完整策略文件,與多位貢獻者展開密集工作討論,提出具體產品問題,並存入逾 100 萬美元自有資金,成功建立可信業務存在。

- 階段三(2026 年 3 月前):雙方於多場國際會議再度線下面談,合作關係已維持近半年,對方被視為「共同開發夥伴」;期間分享多個所謂內部工具與應用程式連結,符合業界常態,大幅降低警覺性。

- 階段四(2026 年 4 月 2 日):攻擊爆發。事後取證確認,所有 Telegram 對話紀錄與惡意載具已被即時清除;最可能入侵路徑為貢獻者設備遭植入惡意程式碼。

技術滲透途徑:VSCode/Cursor 漏洞 + 偽造前端倉庫 + TestFlight 惡意應用

調查指出,攻擊者透過三種方式實現設備滲透:

- 一名貢獻者克隆了對方提供的「金庫部署前端」GitHub 倉庫,實則內嵌遠端執行程式碼;

- 另一名貢獻者被誘導下載 TestFlight 測試版「錢包應用」,實際為惡意載具;

- 關鍵漏洞利用:2025 年 12 月至 2026 年 2 月間,安全社群多次警示 VSCode 及 Cursor 編輯器存在高危漏洞——僅需在編輯器中開啟任一受控檔案、資料夾或 Git 倉庫,即可靜默執行任意指令,全程無需使用者點擊或授權提示。

目前,受影響硬體的完整數位鑑識分析仍在進行中。

UNC4736 與 Lazarus Group:朝鮮加密盜竊核心引擎

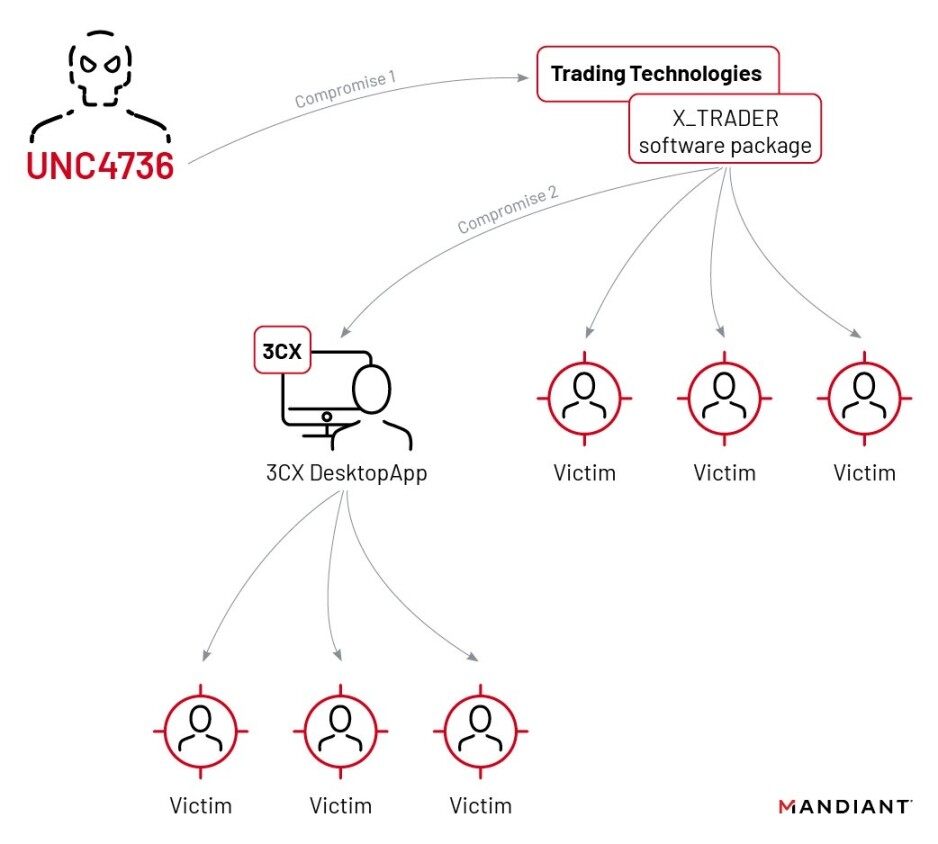

UNC4736 是 Mandiant 高置信度認定隸屬朝鮮偵察總局的威脅集群,自 2018 年起專注於加密產業,擅長供應鏈攻擊、社會工程與惡意軟體分發。其已知重大攻擊包括:

- 2023 年 3CX 通訊軟體供應鏈攻擊

- 2024 年 Radiant Capital 事件(約 5,000 萬美元)

- 2026 年 Drift Protocol 事件(2.85 億美元)

據可統計數據,UNC4736 累計竊取金額約 3.35 億美元。該集群被廣泛視為 Lazarus Group 的子集群,而 Lazarus Group 是朝鮮政府資助、以財務獲利為核心目標的頂級網路犯罪集團。

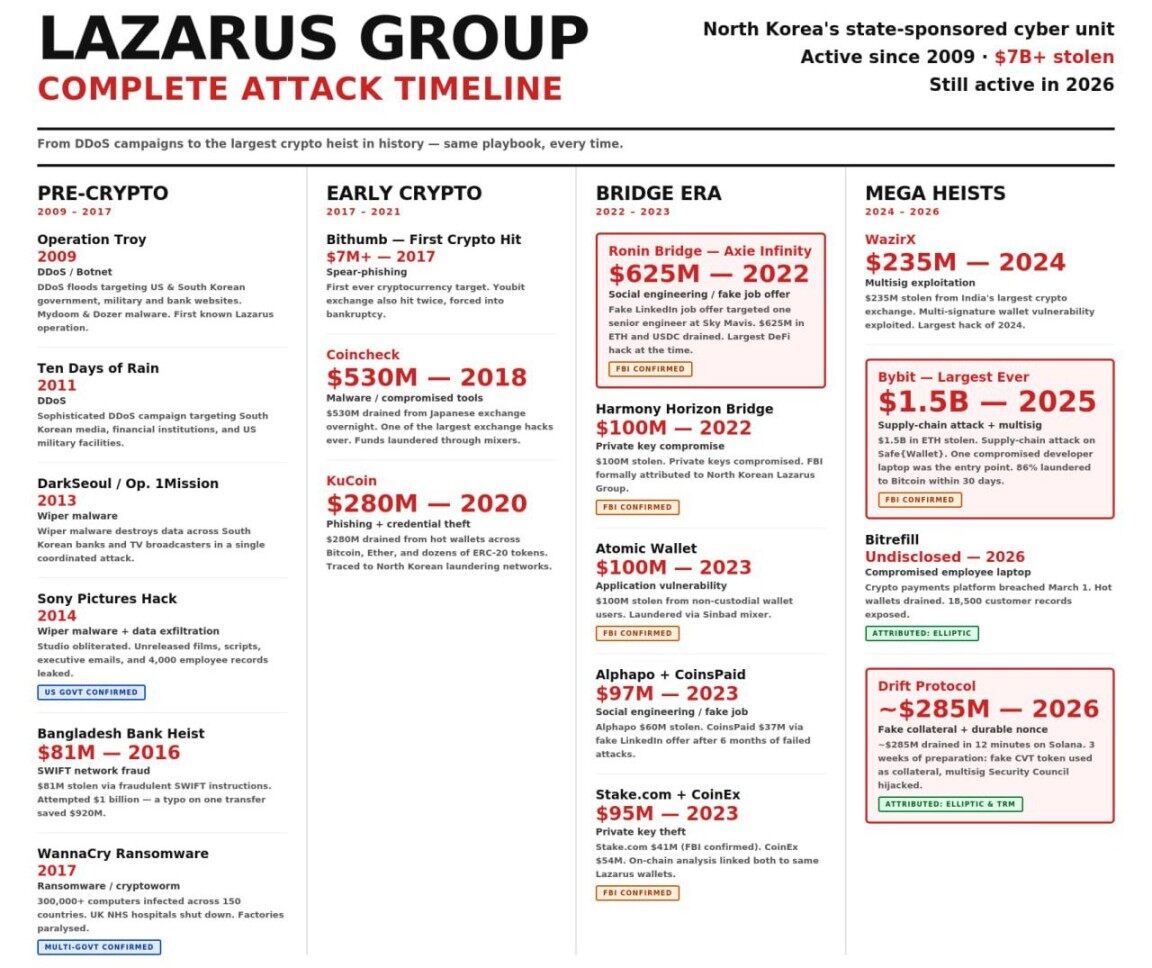

根據 Chainalysis 數據,Lazarus 系列集群(含 UNC4736、TraderTraitor 等)自啟動以來,已竊取加密資產總額達 67.5 億美元,其中 2025 年單年即超過 20 億美元。代表性案件包括:

- 2014 年索尼影視娛樂大規模破壞

- 2016 年孟加拉國央行失竊 8,100 萬美元

- 2017 年 WannaCry 全球勒索病毒

- 2022 年 Ronin Bridge(6.2 億美元)、Harmony Horizon Bridge(1 億美元)

- 2023 年 Atomic Wallet、Stake 連續遭攻

- 2024 年 Radiant Capital(5,000 萬美元)

- 2025 年 2 月 Bybit 事件(創紀錄 15 億美元,TraderTraitor 主導)

- 2026 年 4 月 Drift Protocol(2.85 億美元)

深度偽裝與身份建構:線下見面者非朝鮮籍,而是專業中介人

Drift 特別強調,實際參與線下會議的個人均非朝鮮國籍。這符合 UNC4736/Lazarus 的典型作戰模式:由第三方中介人擔任「前台臉孔」,負責建立信任、參與會議、提交文件、甚至投入真金白銀,以通過商業盡職調查與背景審查。

這些偽造身份具備完整職業履歷、公開資格證照與專業社交網絡,足以經受嚴格驗證。換言之,貢獻者所面對的,不是隨機詐騙者,而是經過數月精心打磨、具備真實業務表象的「可信夥伴」。

專家觀點:朝鮮 IT 人員滲透已升級為長期、線下、高互動型情報行動

知名安全研究員 Taylor Monahan 指出,朝鮮 IT 從業者至少七年來持續滲透加密公司與 DeFi 專案,已有逾 40 個 DeFi 平台在不同階段出現朝鮮籍開發者參與跡象。Drift 事件標誌著攻擊模式的重大演進:從早期遠端求職、代碼貢獻,全面升級為耗時數月、跨國線下面談、資金實繳、深度協作的「定向情報行動」。

應對措施與後續進展

Drift 已全面凍結所有剩餘協議功能,移除駭客控制的錢包地址於多重簽署合約中的權限,並將全部涉事地址同步標記至全球主要交易所與跨鏈橋運營商。

目前,Drift 正與執法單位、數位鑑識合作夥伴及生態團隊持續協作。更多技術細節、取證報告與防禦建議,將於完整調查完成後正式公布。

圖源:SotaMedia